bachkim24h.com, Jakarta – Kelompok Ransomware Brain Cipher akhirnya berjanji akan memberikan kunci enkripsi ke Pusat Data Nasional (PDN). Fungsi enkripsi adalah untuk membuka seluruh file PDN yang dikunci atau disandera oleh hacker.

Jadi seperti apa Brain Cipher, kunci enkripsi ransomware yang disediakan di PDN?

Seorang mantan hacker dengan akun Instagram @Realmrbert memamerkan pola kunci enkripsi dalam postingan di Reels.

“Kuncinya adalah file ESXi yang ukurannya hanya 54kb. Itu kunci yang membuka data kita, jadi mungkin nilainya ratusan miliar,” kata @Realmrbert pada Rabu malam (3/7/2024).

Bayangkan dengan anggaran Rp 700 miliar untuk mengamankan data Indonesia, Anda (BSSN dkk) hanya bergantung pada Windows Defender dan sistem keamanannya, katanya dengan ekspresi marah.

Kejadian ini (serangan ransomware Brain Cipher) sangat menyedihkan dan merupakan serangan paling serius bagi Kementerian Komunikasi dan Informatika (Kominfo) dan masyarakat Indonesia, kata orang yang saat ini bekerja sebagai konsultan keamanan siber tersebut.

“Jujur ini sangat disayangkan Kominfo dan kita masyarakat Indonesia,” @Realmrbert mengungkapkan kekecewaannya.

Namun, Ia dan rekannya menggunakan Kominfo untuk memverifikasi validitas kunci enkripsi. Masih menunggu konfirmasi dari BSSN dan PDN.

“Kami masih menunggu kabar dari Kominfo, BSSN dan PDN apakah kunci enkripsi tersebut memang bisa membuka file yang dienkripsi oleh Brain Cipher,” pungkas @Realmrbert.

Kelompok Ransomware Brain Cipher telah berjanji untuk memberikan kunci enkripsi ke Pusat Data Nasional (PDN). Informasi tersebut disampaikan Alfons Tanujaya, Pengamat Keamanan Siber Akuncom.

“Brain Cipher sudah menepati janjinya untuk memberikan enkripsi pada PDN. Jujur saja, saya ragu hal itu akan terjadi setelah Rabu. Sekarang file ciphernya sudah dirilis,” kata Alfons, Rabu (7/3/2024) malam. .

Meski begitu, kata Alfons, Anda perlu memastikan bahwa file enkripsi dapat mendekripsi semua file di PDN.

“Jadi saat ini kami menunggu konfirmasi dari tim PDN bahwa file yang diberikan Brain Cipher bisa mendekripsi data tersebut. Jika benar, maka semua data di VMware (server) yang dienkripsi oleh mereka sekarang bisa dibalik,” imbuhnya. .

Alfons juga meminta PDN melindungi data masyarakat Indonesia dengan baik untuk mencegah peretasan lebih lanjut (serangan ransomware).

Tolong PDN, jaga kejadian ini, jangan sampai terulang lagi. Tolong lindungi data masyarakat Indonesia. Kami semua prihatin dan percayakan kepada Saudara untuk menjaga data tersebut, imbaunya.

Alfons yang sebelumnya berjanji akan mengirimkan donasi ke tim Brain Cipher jika kunci enkripsi benar-benar diberikan, menegaskan akan menepati janjinya.

“Saya akan menepati janji saya untuk mengirimkan donasi ke akun monero (akun Bitcoin) Brain Cipher,” tambahnya.

“Sebelum memberikan donasi, File yang dienkripsi dengan Brain Cipher akan memastikan bahwa kuncinya memang dapat dienkripsi. Saya tunggu informasinya dari teman-teman di PDN,” tutupnya.

Pada awalnya, Brain Cipher, kelompok peretas yang selama berhari-hari menghancurkan server Pusat Data Nasional Sementara (PDNS) 2 dengan ransomware, akhirnya buka suara.

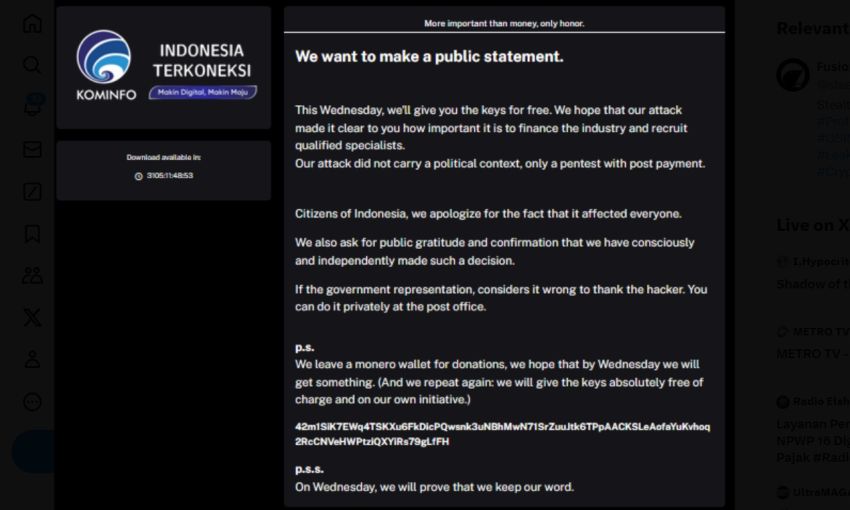

Melalui postingan forum yang dibagikan @stealthmole_int di media sosial (media sosial) X, kelompok peretas Brain Cipher berencana memberikan kunci enkripsi data PDNS 2 secara gratis.

“Kami akan membagikan kuncinya secara gratis pada hari Rabu ini. Kami berharap serangan ini akan membuat mereka menyadari pentingnya mendanai bisnis ini dan mempekerjakan profesional yang berkualitas,” tulis kelompok peretas tersebut.

Tidak hanya itu, Pelaku juga menyebut serangan siber ransomware ini tidak memiliki muatan politik.

“Tindakan ini tidak ada muatan politiknya, hanya pentest (uji penetrasi) yang diakhiri dengan pembayaran.”

Hacker Brain Cipher meminta maaf karena perbuatannya berdampak besar bagi banyak orang.

Tidak hanya itu, Mereka mengucapkan terima kasih atas pengambilan keputusan ini. Saya sadar dan bebas.

Kelompok peretas juga mengatakan menerima sumbangan sukarela melalui dompet digital Monero.

Kesimpulannya, Tim peretas memastikan untuk tetap memberikan kunci kepada ransomware untuk menghapus PDN gratis.

“Saya meninggalkan dompet monero untuk sumbangan dan mendapatkan sesuatu pada hari Rabu. (Kami ulangi: kami akan memberikan kunci secara gratis atas inisiatif kami sendiri),” kata penjahat dunia maya tersebut.

Kementerian Komunikasi dan Informatika (Kominfo) bersama Badan Siber dan Sandi Negara (BSSN) mengakui Pusat Data Nasional (PDN) diserang hacker atau kelompok peretas Brain Cipher Ransomware pada Juni lalu. 24, 2024.

Pihak yang tidak bertanggung jawab ini memblokir informasi pemerintah maupun informasi publik yang dikandungnya.

CEO Aptika Semuel Pangerapan mengungkap saat kelompok Brain Cipher Ransomware menyerang Pusat Data Nasional.

“Tadi Kamis (20/6/2024), server Pusat Data Nasional diserang. Informasi yang ada di PDN dienkripsi oleh peretas,” ujarnya.

“Data tersebut diserang oleh PDN pada Kamis pagi,” kata Semuel dalam konferensi pers Pemutakhiran Pusat Data Nasional Sementera yang digelar Senin (24/6/2024) di Kantor Kominfo Jakarta, Rabu (24/6/2024). /24). 6/2024).

Setelah mendalami hal tersebut, Kominfo dan tim forensik masih mencari sumber penyebarannya. Sejauh ini Kominfo belum memberikan hasil apa pun terkait penyelidikan tersebut.

“Kasusnya masih kami dalami,” kata Semuel.

Untuk informasi Anda; Serangannya adalah ransomware Brain Cipher. Malware ini merupakan pengembangan dari LockBit 3.0 yang sebelumnya dibuat oleh korban Bank Syariah Indonesia pada Mei 2023.

“Varian malware ini menyerang PDN dengan taktik yang kurang lebih sama dengan serangan BSI, namun cara yang digunakan sedikit berbeda,” tambah Semuel.

Kominfo dan BSSN meminta maaf atas serangan ransomware tersebut.

“Kami mohon maaf kepada masyarakat atas ketidaknyamanan yang ditimbulkan terkait permasalahan PDN, khususnya permasalahan keimigrasian,” kata BSSN Hinsa Siburian.

Untuk informasi Anda, Brain Cipher adalah grup ransomware baru yang merupakan pengembangan dari Lockbit 3.0. Mereka muncul di feed Intelijen Ancaman dan targetnya belum diumumkan.

Untuk informasi Anda; Lockbit 3.0 sebelumnya bertanggung jawab atas peretasan Bank Syariah Indonesia (BSI) pada Mei 2023. Serangan itu mempengaruhi layanan perbankan selama beberapa hari.

Menurut perusahaan keamanan siber Symantec, Brain Cipher Ransomware bekerja melalui berbagai metode, seperti phishing dan akses pihak ketiga, namun menggunakan Initial Access Brokers (IAB) berbayar internal untuk menyediakan akses internal.

Jika kelompok tersebut membuat pernyataan tanpa membayar uang tebusan. Ini adalah peretasan pertama Brain Cipher Group.

Strategi Sandi Otak; Metode dan prosedur melalui IAB; Persuasi, Pedoman yang diketahui, termasuk mengeksploitasi kerentanan dalam aplikasi publik atau mengkompromikan pengaturan Remote Desktop Protocol (RDP), digunakan pada penggunaan awal, namun masih belum jelas saat ini.